2022年6月23日(火)

著者:カウンター・スレット・ユニット(CTU™)リサーチチーム

※本記事は、https://www.secureworks.com/ で公開されている BRONZE STARLIGHT Ransomware Operations Use HUI Loader を翻訳したもので、 2022 年 7 月 19 日執筆時点の見解となります。

概要

侵害されたホストに遠隔操作マルウェア(RAT)をロードするHUI Loaderは、少なくとも2015年から攻撃グループの間で使われていました。HUI Loaderを用いた活動のなかで、中国を拠点とする攻撃グループのみに関連しているクラスタが2件存在することが、当社カウンター・スレット・ユニット™(CTU™)のリサーチャーによって確認されています。そのうち1件は、日本の企業や組織がもつ知的財産の窃取を主目的とした攻撃グループBRONZE RIVERSIDEによる活動と見られます。もう1件のクラスタは、侵入型ランサムウェアのLockFile、AtomSilo、Rook、Night Sky、Pandoraを展開するための活動であり、CTUリサーチャーは攻撃グループBRONZE STARLIGHTによる活動と考えています。

被害組織の特性、各ランサムウェアファミリーの活動が短期間で終わっていること、および政府系攻撃グループが用いるマルウェアの入手、という点を考慮すると、BRONZE STARLIGHTの主な動機は金銭的利益ではなく、知的財産の窃取またはサイバースパイ活動である可能性があります。インシデント対応担当者の注意をそらし、攻撃の真意に気づかれにくく、また中国政府支援の攻撃グループとの関連性を疑われにくくするために、ランサムウェアが隠れ蓑として使用されている可能性があります。

HUI Loaderの概要

ハードコードされている文字列からその名が付けられているHUI Loaderは、DLL形式のカスタムローダーです(図1)。DLLサイドローディングに対して脆弱な正規のプログラムによってHUI Loaderはロードされます。HUI Loaderは、暗号化されたペイロードが含まれた3つ目のファイルを復号後にロードし、マルウェアを侵害されたホストに展開します。CTUリサーチャーの調べでは、SodaMaster、PlugX、Cobalt Strike、QuasarRATなどのRATをロードするHUI Loaderの存在が確認されています。

図1:HUI Loaderに含まれる「HUI」で始まる文字列 (出典:Secureworks)

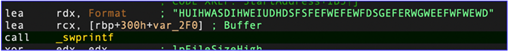

知的財産窃取に関する攻撃活動にHUI Loaderが展開されているケースは、2021年初よりCTUリサーチャーによって確認されています。これは、主に日本の企業や組織を狙う「A41APTキャンペーン」と呼ばれる攻撃であり、SodaMaster RATをロードする際にHUI Loaderが用いられています。当該キャンペーンで被害を受けた組織の特性およびTTPs(攻撃の戦術・技術・手順)は、BRONZE RIVERSIDEによる攻撃活動と一致しています。当社CTUではさらに、HUI Loader経由でCobalt Strikeビーコンをロードしてランサムウェアを展開する第2の攻撃活動を2021年半ばから追跡していますが、こちらは攻撃グループBRONZE STARLIGHTによる活動と考えられます。図2は、HUI Loaderを用いた攻撃活動それぞれを比較したものです。

図2:HUI Loaderを用いた2つの攻撃活動をダイヤモンドモデルで比較(出典:Secureworks)

HUI Loaderを用いたランサムウェアの攻撃活動

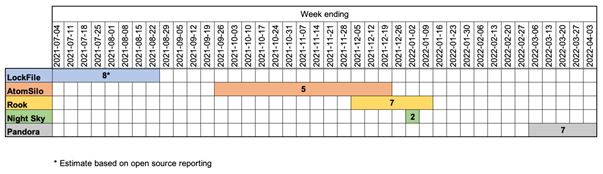

Cobalt Strikeビーコンのロードに使われたHUI Loaderには、ランサムウェアLockFile、AtomSilo、Rook、Night Sky、Pandoraによる攻撃活動との関連性がありました(表1)。

| HUI Loaderのファイル名 | ペイロードのファイル名 | Cobalt StrikeのC2ドメイン | ランサムウェア名 |

| active_desktop_render.dll | desktop.ini | sc . microsofts . net | LockFile |

| Lockdown.dll | mfc.ini | update . ajaxrenew . com | AtomSilo |

| Lockdown.dll | sets5s.ini | Unknown (payload file unavailable for analysis) | Rook |

| Lockdown.dll | Lockdown.conf | api . sophosantivirus . ga sub . sophosantivirus . ga |

Night Sky |

| libcef.dll | utils.dll | api . sophosantivirus . ga | Night Sky |

| LockDown.dll | vm.cfg | peek . openssl-digicert . xyz | Pandora |

表1:ランサムウェアに関連するHUI LoaderおよびCobalt Strikeビーコン

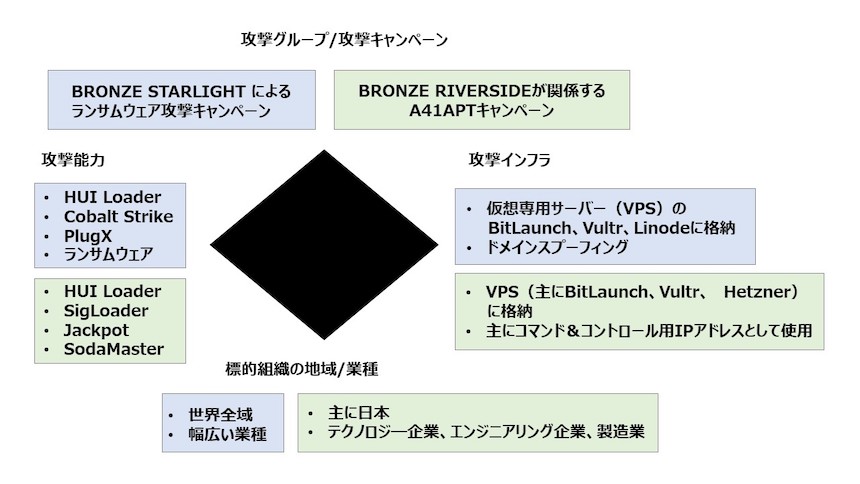

当社CTUでは2022年3月、RC4暗号を用いてペイロードを復号するHUI Loaderの更新版を解析しました。この検体は、ホストベースの検知・保護機能を迂回するために、Windowsイベントトレーシング機能(ETW)およびマルウェア対策スキャンインターフェース(AMSI)の無効化に加え、Windows APIコールに対するAPIフックも試みていました(図3)。また、更新版HUI LoaderとランサムウェアPandoraのコードには共通性があることが、CTUリサーチャーの調べで確認されています。

図3:ETWを無効化する更新版HUI Loaderのコード(出典:Secureworks)

ランサムウェアのC2インフラ

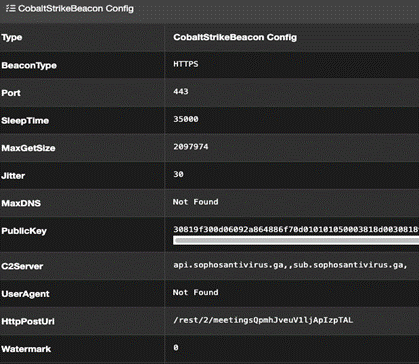

HUI Loaderを介してロードされたCobalt Strikeビーコンの検体を解析した結果、ランサムウェアAtomSilo、Night Sky、Pandoraとの関連性があることが判明しました。このビーコンは、普段目にすることがない設定(HTTP POST URIの先頭文字:/rest/2/meetings、ウォーターマーク値=0)になっていました(図4)。本レポートの公表日時点でCTUリサーチャーが確認した当該設定は、前述のランサムウェアファミリーに関連するCobalt Strikeビーコン以外にはありません。

図4:Cobalt Strikeペイロードの設定情報(出典:Secureworks)

これらのCobalt Strikeペイロードは、公開されているMalleable C2プロファイル(HTTP GETリクエストのURIを/functionalstatus、HTTP POSTリクエストのURIを/rest/2/meetingsという値に設定するプロファイル)の変更版をベースに設定されたものと考えられます。表2は、3つのCobalt Strikeビーコンを比較したものです。

| Cobalt StrikeのC2ドメイン | HTTP POST URI | ランサムウェア名 |

|---|---|---|

| update . ajaxrenew . com | /rest/2/meetingsVDcrCtBuGm8dime2C5zQ3EHbRE156AkpMu6W | AtomSilo |

| api . sophosantivirus . ga sub . sophosantivirus . ga | /rest/2/meetingsQpmhJveuV1ljApIzpTAL | Night Sky |

| peek . openssl-digicert . xyz | /rest/2/meetingsKdEs85OkdgIPwcqbjS7uzVZKBIZNHeO4r5sKe | Pandora |

表2:ランサムウェア攻撃活動に関連するCobalt Strikeビーコンの設定情報

2022年1月に当社が携わったインシデント対応(IR)案件で、攻撃グループによるManageEngine ADSelfService Plusサーバーの侵害が確認されました。当該グループは、認証バイパスに関する脆弱性(CVE-2021-40539)を悪用し、C2のIPアドレス(172 . 105 . 229 . 30)と通信するリバースシェルMeterpreterを展開した後、侵害されたホストに3つのファイルを展開しました。展開されたファイルは、①DLLサイドローディングに対して脆弱なMicrosoft Defenderの正規の実行ファイル、②当該実行ファイルを介してロードされたHUI Loader(mpclient.dll)、③暗号化されたCobalt Strikeビーコン(dlp.ini)です。CTUリサーチャーの調査ではこれ以降の後続的な活動は確認されませんでした。

さらに当該C2サーバーには、DLLサイドローディングに対して脆弱な、VMwareの正規の実行ファイル(VMwareXferlogs.exe)も格納されていました。この実行ファイルは同一のフォルダからDLL(glib-2.0.dll)をロードします。当該C2サーバーからglib-2.0.dllは取得できなかったものの、VMwareXferlogs.exeを介してサイドローディング可能な別のHUI Loaderサンプル(glib-2.0.dll)を特定することができました。2022年4月に外部機関が公表したレポートでは、Cobalt Strikeのロードに用いられるHUI Loader(glib-2.0.dll)とランサムウェアLockBitとの関連性が示されています。しかし、この内容を裏付けるための充分な証拠は同レポートには記載されていません。

マルウェア分析サービスのVirusTotalによって、2台のサーバー(45 . 32 . 101 . 191および45 . 61 . 139 . 38)にglib-2.0.dllファイルが存在することを示唆するURLが発見されました。Passive DNSのデータを見ると、IPアドレス45 . 61 . 139 . 38にはsc . microsofts . net(外部機関のレポートで、ランサムウェアLockFileの攻撃活動との関連性が示されたC2ドメイン)が割り当てられていました。もうひとつのIPアドレス(45 . 32 . 101 . 191)には、api . openssl-digicert. xyzというドメインが割り当てられていました。このドメインには、ランサムウェアPandoraと関連があるSibiling domain(peek . openssl-digicert . xyz)も存在しています。

CTUリサーチャーは前述のサーバーへアクセスできませんでしたが、タイムライン分析によると、VirusTotalにアップロードされた2つのHUI Loaderは当該サーバーに格納されていたと考えられます。各検体のタイムスタンプを見ると、いずれもコンパイル時刻がVirusTotalに表示されている「URL初回確認時刻」と近接しています(表3)。攻撃グループによってコンパイル時刻が改ざんされる可能性もありますが、関連する攻撃活動の時期を考慮すると、タイムスタンプが改ざんされた可能性は低いと考えられます。前述のサーバーに格納されていたと見られるHUI Loaderにはいずれも、ランサムウェアPandoraと同じコードが使われています。

| サンプル | 初回送信時刻 (VirusTotal) |

実行ファイルの コンパイル時刻 |

当該サンプルとの関連が疑われるサーバー/URL | URL初回確認時刻 (VirusTotal) |

|---|---|---|---|---|

| HUI Loader sample 1 | 24/01/2022 08:15:29 | 22/01/2022 18:16:45 | http: //45 . 61 . 139 . 38/glib-2.0.dll | 25/01/2022 14:01:35 |

| HUI Loader sample 2 | 18/03/2022 20:25:32 | 16/02/2022 13:01:30 | http: //45 . 32 . 101 . 191/glib-2.0.dll | 18/02/2022 17:28:16 |

表3:ランサムウェア攻撃用サーバーに格納されていたと見られるHUI Loader

ランサムウェアのTTPsおよびコードの共通性

当社CTUの分析によると、HUI Loaderとつながりのある5つのランサムウェアファミリーの開発には、LockFileとAtomSilo用のコードベース、Rook、Night Sky、Pandora用のコードベースの2つが使われたと考えられます。これらのランサムウェアファミリーは2021年半ばから順次登場しましたが、その順番を踏まえ、最初にLockFileとAtomSiloが開発された後にRook、Night Sky、Pandoraが開発されたと考えられます。

LockFileとAtomSiloのコードの共通点に着目した外部の研究者が、前述のランサムウェアファミリーによって暗号化されたファイルを復号するためのツールを2021年10月にリリースしました。別の外部機関によるレポートでは、LockFileおよびAtomSiloの侵入活動に用いられたTTPsの共通点も指摘されています。共通点として、ランサムウェア実行ファイルとカーネルドライバユーティリティのコンポーネントのファイル名が一致していることなどが挙げられています。

表4は、Rook、Night Sky、Pandoraの間で類似する特徴をまとめたものです。これらのランサムウェアファミリーは、ランサムウェアBabukのソースコードを活用していると見られます。Babukのソースコードは、ランサムウェアRookの運営開始時期(2021年12月)の数ヵ月前(同年9月)に流出したとされています。

| 特徴 | Rook | Night Sky | Pandora |

|---|---|---|---|

| 2,048ビットのRSA公開鍵が含まれる | X | X | X |

| 被害組織用の暗号鍵を作成する | X | X | X |

| 被害組織毎の2,048ビットのRSA公開鍵を使用する | X | X | X |

| 各ファイルを異なる鍵で暗号化する | X | X | X |

| 復号に必要な情報の入ったファイルトレーラーを追加する | X | X | X |

| 暗号化のためのMbed TLSライブラリが静的リンクされている | X | X | X |

| Stores encryption keys in registry | X | X | |

| Partially encrypts large files and uses chunking | X | X | X |

表4:ランサムウェアRook、Night Sky、Pandoraの類似点

Cobalt StrikeビーコンがHUI Loaderを介してロードされていること、設定情報やC2インフラおよびコードの共通点から、前述のランサムウェアファミリー(LockFile、AtomSilo、Rook、Night Sky、Pandora)には同一の攻撃グループが関係していると考えられます。そして、これら5つのランサムウェアファミリーを用いた侵害はBRONZE STARLIGHTの活動である可能性が高いです。

中国とのつながり

本レポートの公開時点で、一般公開されているコードとHUI Loaderとの関連付けには至っていませんが、BRONZE RIVERSIDEが関係するA41APTキャンペーンおよび、BRONZE STARLIGHTが関係する侵入型ランサムウェアによる攻撃活動でHUI Loaderが用いられたことは確認済です。BRONZE RIVERSIDE(別名APT10)は、中国の国家安全部(MSS)と関係がある攻撃グループです。外部機関のレポートでは、ランサムウェアLockFile、AtomSilo、Rook、Night Skyを使った攻撃活動を中国の攻撃グループ(同レポートではDEV-0401という呼称)と関連付けています。PlugXへのリンクおよび、ランサムウェア攻撃に関する中国語リソースへのリンクが確認されたことからも、BRONZE STARLIGHTが中国拠点のグループである可能性がさらに高まりました。

当社CTUの分析で、PlugXの復号・ロードに用いられる4つのHUI Loader検体を確認しました。PlugXは中国を拠点とする複数の攻撃グループで使用されています。HUI Loaderが用いられたPlugXサンプルのひとつは、BRONZE STARLIGHTが使用しているCobalt StrikeのC2ドメイン(servers . indiabullamc . com)のSibiling domain(hr . indiabullamc . com)と通信しています。このCobalt Strikeビーコンは、HTTP GETリクエストを/static/js/siteanalyze_2392.js宛に送信します(図5)。他にも、これと同じURI宛にHTTP GET リクエストを送信するCobalt Strikeビーコンが4つ存在することがCTUリサーチャーの調べで判明しています。そのうちのひとつは、LockFileで用いられるCobalt StrikeのC2ドメイン(sc . microsofts . net)のSibiling domain(cs . microsofts . net)と通信しています。

図5:PlugXと関連するCobalt Strikeビーコンの設定情報(出典:Secureworks)

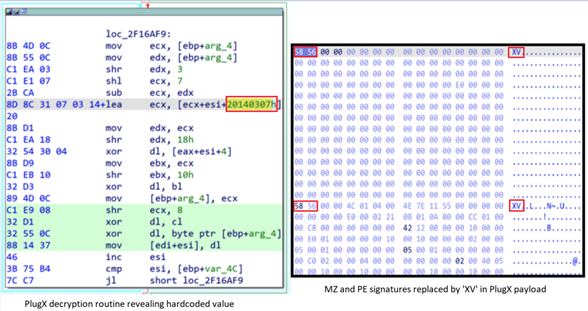

indiabullamc . comは、インド企業の公式ウェブサイトに偽装するためのドメインと考えられます。VirusTotalにアップロードされた身代金要求メモを見ると、よく似たドメイン名の企業が2021年7月にLockFileの攻撃を受けていたことがわかります。indiabullamc . com経由で配信されたPlugXを解析した結果、MS-DOSヘッダーのMZシグネチャおよびPEヘッダーのPE(Portable Executable)シグネチャが「XV」に置き換えらえていることが判明しました。このPlugX亜種では、PlugXの設定情報をXOR演算で復号するための鍵を、ハードコードされた値0x20140307を使って生成しています(図6)。

図6:ランサムウェアLockFileによる攻撃活動に用いられたPlugXの解析(出典:Secureworks)

シグネチャが「XV」に置き換えられたPlugXは、復号処理のハードコードされた値をもとに、いくつかのサブバージョンに分類することができます。このほかにHUI LoaderがロードしたPlugXのうち、ひとつは2017年にVirusTotalにアップロードされたもので、indiabullamc . com経由のペイロードとは異なるサブバージョンでした。残り2つの検体は、indiabullamc . com経由のペイロードと同じサブバージョンであり、2019年4月に複数の東南アジアの組織が標的となった攻撃でも確認されています。報告された情報だけではBRONZE RIVERSIDEが関与しているという確証は持てませんが、使用されたTTPsは中国の攻撃グループが用いているものと一致しています。

PlugXのソースコードがネットに流出した、と報じられていますが、どの亜種のコードなのか、また中国以外の攻撃グループに使用された形跡があるのかは不明です。indiabullamc .comを介したPlugXサブバージョンが異なる攻撃グループや、複数の中国の攻撃グループにまたがって広く使用されている可能性は低いでしょう。ランサムウェアLockFileの攻撃活動、HUI Loader、および中国の攻撃グループの活動に関連するPlugXサブバージョンが使用されたことを結び付けて考えると、HUI Loaderを介したランサムウェア攻撃の首謀者は中国政府支援の攻撃グループが開発したマルウェアを入手できる立場にあることが示唆されます。

2021年10月に当社が携わったインシデント対応案件で、LockFileの活動に関する外部機関の報告と共通点をもつ、ランサムウェアの前兆と見られる活動が確認されました。インシデント対応の結果、Microsoft Exchangeサーバーの脆弱性ProxyShellが攻撃グループによって悪用され、Webシェルが設置されていたことが確認されました。攻撃グループはその後、PowerShell wgetコマンドを実行し、サーバーのIPアドレス45 . 91 . 83 . 176から正体不明のファイルをダウンロードしていました。このファイルはLockFileの活動と関連していることが、外部機関によって報告されています。ランサムウェアLockFileの攻撃キャンペーン中、当該アドレスのサーバーが中国語で設定されていた、という情報もあります。この情報の正確な裏付けは取れていませんが、VirusTotalの分析では「サーバーからWebページに返されたエラーメッセージは中国語だった」という結果が出ています。

CTUリサーチャーの調べによって、中国語圏の攻撃グループとの関連を示すアーティファクト(攻撃の痕跡)はこの他にも確認されています。SSL証明書のSubject DNおよびIssuer DNフィールドに記載されている珍しい識別名がランサムウェアPandoraのC2インフラに関連する識別名と一致するため、この証明書は中国語のブログに投稿された「Cobalt StrikeのSSL証明書の設定手順」に従って生成されたと考えられます。さらに、ランサムウェアNight Skyが生成した身代金要求文には中国語のフォントが含まれていました(図7)。

![]()

図7:ランサムウェアNight Skyの身代金要求文に表示された中国語のフォントファミリー(出典:Secureworks)

BRONZE STARLIGHTとBRONZE UNIVERSITYとの関連性

2022年1月に当社が携わったインシデント対応案件では、ManageEngine ADSelfService Plusの実行サーバーがBRONZE STARLIGHTによって侵害され、Cobalt Strikeビーコンと共にHUI Loaderが展開されていました。侵害発生と同じ時間帯に、対象ネットワーク上で中国の攻撃グループBRONZE UNIVERSITYが活発な動きを見せていたことがCTUリサーチャーの調べで確認されています。同グループは2021年11月中旬に当該サーバーを侵害し、マルウェアShadowPadを設置した後、2022年1月まで同じネットワーク上で活動を続けていました。同グループはさらに、認証情報の窃取、ネットワーク内の横展開、窃取目的での機密データの圧縮も行っていました。一方、BRONZE STARLIGHTが関与する侵入活動は2021年11月後半に始まり、同年12月上旬に終了しています。

Cobalt Strikeビーコンをロードする目的でHUI Loaderが展開・実行されて以降、BRONZE STARLIGHTによるさらなる活動は確認されていません。同グループが侵入活動を停止した理由は不明ですが、同じネットワークで同時並行的にもう一方の中国系グループが活動を継続している状況から、両グループの間で侵入後の活動がバッティングしないよう、何らかの調整が図られた可能性があります。その場合、攻撃グループ同士の協働・ナレッジ共有が行われていることになります。したがって、BRONZE STARLIGHTは単なる金銭目的の攻撃グループではなく、政府傘下の諜報活動に関与しているという可能性が示唆されます。

標的の選定方法および被害組織の特性

LockFile、AtomSilo、Rook、Night Sky、Pandoraを展開するグループの活動ペースや被害組織の特性は、金銭目的のサイバー犯罪集団とは異なっています。これらのランサムウェアはいずれも、比較的短期間に小数の組織を狙って攻撃を行った後、活動を完全に停止しています(図8)。早い段階で身代金を払った組織は通常、リークサイトに掲載されないため、被害組織の数は不明です。

図8:ランサムウェアの活動期間およびそれぞれのリークサイトに掲載された被害組織数(出典:Secureworks)

サイバー犯罪集団は主に、司法・捜査当局や政府による措置をきっかけにランサムウェアの名称を変えることがあります。たとえば、攻撃グループGOLD WATERFALLは、自らが運営するランサムウェアDarksideをBlackMatterに改称しましたが、その理由はColonial Pipeline社に対する攻撃の発生後に規制当局による監視が厳格化されたためと考えられます。さらに別の攻撃グループGOLD DRAKEも、自らが運営するランサムウェアHadesとの関連性を特定しにくくすると同時に、米国財務省による制裁を受けることなく被害組織に身代金を支払わせるために、当該ランサムウェアの名称を何度か変更しています。サイバー犯罪集団にとっては改変の手間がかかり、収益にも影響するため、「名称を変えないとランサムウェアの運営を継続できない」という場合に限って行われることが一般的です。しかし、BRONZE STARLIGHTのランサムウェアファミリーでは全般的にこのような切迫感が見られません。同グループがBabukのソースコードをもとにランサムウェアファミリーを開発した理由はAtomSiloとLockFileの復号ツールがリリースされたため、という可能性もありますが、ランサムウェアが短期間かつピンポイントで展開されていることから、セキュリティリサーチャーの注意をそらし、攻撃活動のクラスタ分析や攻撃動向の特定を妨害することが目的だと考えられます。ランサムウェアを取り巻く環境は急速に変わっているため、セキュリティリサーチャーが利用されなくなったランサムウェアを調査する可能性は低くなるでしょう。

BRONZE STARLIGHTがLockFileを運営する際は従来型のランサムウェアのスキームが使われましたが、それ以外のランサムウェアの運営では暴露型攻撃のモデルが採用されていました。このことから、より確実にデータを窃取するための手段として、スキームを使い分けていた可能性があります。また、真の活動目的が見破られないように、「自分達はランサムウェア集団である」というイメージを大々的に植え付けた可能性もあります。2022年4月14日現在、リークサイト*を展開しているランサムウェアはPandoraのみです。(*同サイトに掲載されていた被害組織2社の名前はすでに削除され、4/14時点での掲載数は5社。)掲載されている組織の説明欄には、窃取したとされるデータを含むZIPファイルへのリンク(匿名ファイル共有サイトanonfiles . com)が貼られています。

4月中旬現在、合計21社の被害組織がAtomSilo、Rook、Night Sky、Pandoraのリークサイトに掲載されました。被害組織の所在地や業種を踏まえ、中国政府系の攻撃グループが諜報活動の標的として関心をもっている組織はこのうち75%程度であると推定されます。被害組織のなかには、ブラジルおよび米国の製薬企業、中国と香港に拠点を構える米国系メディア企業、リトアニアおよび日本の電子部品設計・製造企業、米国の法律事務所、インドの巨大企業グループの航空宇宙・防衛部門などが含まれています。被害組織のうち5社(内訳:米州の不動産会社×2、米国の小規模金融機関×2、欧州のインテリアデザイン会社×1)は、諜報活動の標的ではないと見られます。また、ランサムウェアRookの被害組織にカザフスタンの銀行が含まれていたことから、CIS(独立国家共同体)諸国を拠点とする攻撃グループの仕業ではないことが強く示唆されます。ロシア語圏のランサムウェア攻撃グループの間では、「これらの地域の組織は標的から外す」という暗黙の了解が広まっているためです。

LockFileの被害を受けた組織の数および被害組織の特性は不明です。外部機関の報告によると、被害企業の大半が米国およびアジア地域の組織で、製造業、金融セクター、法律関係、エンジニアリングなどの業種が含まれています。このなかに、中国政府傘下で主に諜報活動を行う攻撃グループの標的と一致する被害組織が2件あることがCTUリサーチャーの調べによって判明しました。1件目はインドの金融機関、2件目は米国の地方自治体です。

被害組織の特性を分析しても、諜報活動の決定的な証拠にはなりません。中国政府傘下の攻撃グループの標的は広範囲に及ぶため、ランサムウェア運営グループの被害組織が、中国政府が関心をもつと思われる標的組織と重複する可能性があるからです。反対に、ランサムウェアを隠れ蓑に使っている中国政府系の攻撃グループは、「金銭目的のランサムウェア展開」に見せかけた活動を行う可能性が高いでしょう。しかし、被害組織の特性および、政府系攻撃グループの活動に関連するインフラやツールとの共通点を合わせて考えると、BRONZE STARLIGHTがサイバー諜報活動の隠れ蓑としてランサムウェアを展開しているという可能性が浮上します。これまで中国政府系の攻撃グループがランサムウェアを展開することはありませんでしたが、中国以外の国では先例があります。たとえば、北朝鮮の攻撃グループによる金銭目的のWCry(別名WannaCry)ランサムウェア、ロシアの攻撃グループIRON VIKINGによる破壊目的のNotPetyaランサムウェア、イスラエルの組織を狙ったイランの攻撃グループ COBALT FOXGLOVEによるデータ消去目的のPay2KeyおよびN3tw0rmランサムウェアの展開などがあります。

BRONZE STARLIGHTはこのようなインシデントで、以下の戦術的目標を達成するためにランサムウェアを使っている可能性があります。

- 証拠隠滅: データの暗号化によって諜報活動の法的証拠を破壊し、被害組織による適切な脅威分析やセキュリティ対策を妨害する。

- 調査の目くらまし: ランサムウェア攻撃で甚大な被害を与え、インシデント対応要員をすべてそちらに振り向けさせる。被害組織にとっては「通常業務の回復」が最優先のため、ランサムウェアと直接関係がない不審な活動が見過ごされる可能性がある。

- データの窃取: 暴露型ランサムウェア攻撃で、主に機密/機微情報などのデータを窃取する。こうしたデータは諜報活動でも狙われるが、ランサムウェアを装うことで、攻撃の真意を見えにくくする。

結論

BRONZE STARLIGHTはネットワーク境界のデバイスに存在する脆弱性(パッチ適用可能な既知の脆弱性を含む)を悪用し、ネットワークを侵害します。同グループの攻撃は、HUI Loaderを介してコマンド&コントロール用のCobalt Strikeビーコンを復号して実行した後に、ランサムウェアを展開して標的環境内の機密データを窃取する、という流れです。

BRONZE STARLIGHTによる攻撃では、既知の脆弱性が悪用されており、コマンド&コントロールの手段としてCobalt Strikeが用いられているため、侵入活動を早期に検知し、データ窃取やランサムウェア展開を未然に阻止できる可能性があります。ネットワーク防御の担当者は、ネットワーク境界の脆弱性にいち早く対処できるよう、強固なパッチ管理プロセスを実装すべきです。しかし、プロアクティブな対策を講じても侵害が発生することはあります。ランサムウェアをはじめとする攻撃活動による影響を極小化するためには、実証済かつ確実なインシデント対応計画、ネットワークのリアルタイム監視・アラート、XDR(Extended Detection and Response)ソリューションなどのリアクティブな対策も不可欠です。

インディケータ情報

表7は、BRONZE STARLIGHTが関係する活動の検知に役立つインディケータ情報です。なお、表中のIPアドレス(割り当て済のアドレス)は変更される可能性があります。また、表中のドメインおよびIPアドレスには悪質なコンテンツが含まれることがあるため、ブラウザ画面で開く際は充分ご注意ください。

| インディケータ | 種類 | コンテキスト |

|---|---|---|

| b16bb2f910f21e2d4f6e2aa1a1ea0d8b | MD5 hash | ランサムウェアと見られる攻撃キャンペーンに使用されたHUI Loader(lockdown.dll) |

| a75e9b702a892cc3e531e158ab2e4206b939f379 | SHA1 hash | ランサムウェアと見られる攻撃キャンペーンに使用されたHUI Loader(lockdown.dll) |

| 8502852561fcb867d9cbf45ac24c5985fa195432 b542dbf8753d5f3d7175b120 |

SHA256 hash | ランサムウェアと見られる攻撃キャンペーンに使用されたHUI Loader(lockdown.dll) |

| 809fcab1225981e87060033d72edaeaf | MD5 hash | HUI Loaderを介してロードされた暗号化されているCobalt Strikeビーコン(vm.cfg) |

| 64f5044709efc77230484cec8a0d784947056022 | SHA1 hash | HUI Loaderを介してロードされた暗号化されているCobalt Strikeビーコン(vm.cfg) |

| 62fea3942e884855283faf3fb68f41be747c5baa 922d140509237c2d7bacdd17 |

SHA256 hash | HUI Loaderを介してロードされた暗号化されているCobalt Strikeビーコン(vm.cfg) |

| peek.openssl-digicert.xyz | Domain name |

HUI Loaderの侵入時に使用されたCobalt StrikeのC2サーバー |

| a4a6abf4ed4c9447683fba729a17197b | MD5 hash | ランサムウェアと見られる攻撃キャンペーンに使用されたHUI Loader(glib-2.0.dll) |

| ead02cb3f6b811427f2635a18398392bc2ebca3a | SHA1 hash | ランサムウェアと見られる攻撃キャンペーンに使用されたHUI Loader(glib-2.0.dll) |

| b0fb6c7eecbf711b2c503d7f8f3cf949404e2dd2 56b621c8cf1f3a2bdfb54301 |

SHA256 hash |

ランサムウェアと見られる攻撃キャンペーンに使用されたHUI Loader(glib-2.0.dll) |

| 4c3c7053ec145ad3976b2a84038c5feb | MD5 hash | HUI Loaderを介してロードされたCobalt Strikeビーコン(vmtools.ini) |

| 3246867705e8aad60491fe195bcc83af79470b22 | SHA1 hash | HUI Loaderを介してロードされたCobalt Strikeビーコン(vmtools.ini) |

| 15b52c468cfd4dee4599ec22b1c04b977416fbe5 220ab30a097f403903d28a3a |

SHA256 hash | HUI Loaderを介してロードされたCobalt Strikeビーコン(vmtools.ini) |

| api.wensente.xyz | Domain name | HUI Loaderによる攻撃キャンペーンで使用されたCobalt StrikeのC2サーバー |

| 0c4a84b66832a08dccc42b478d9d5e1b | MD5 hash | HUI Loaderサンプル(lockdown.dll)と類似したコード体系をもつPandora実行ファイル |

| 160320b920a5ef22ac17b48146152ffbef60461f | SHA1 hash | HUI Loaderサンプル(lockdown.dll)と類似したコード体系をもつPandora実行ファイル |

| 5b56c5d86347e164c6e571c86dbf5b1535eae6b9 79fede6ed66b01e79ea33b7b |

SHA256 hash | HUI Loaderサンプル(lockdown.dll)と類似したコード体系をもつPandora実行ファイル |

| bde2a3c8e034d30ce13e684f324c6702 | MD5 hash | ランサムウェアと見られる攻撃活動に使用されたHUI Loader(mpclient.dll) |

| a413f4bcb7406710b76fabdaba95bb4690b24406 | SHA1 hash | ランサムウェアと見られる攻撃活動に使用されたHUI Loader(mpclient.dll) |

| f04f444d9f17d4534d37d3369bf0b20415186862 986e62a25f59fd0c2c87562f |

SHA256 hash | ランサムウェアと見られる攻撃活動に使用されたHUI Loader(mpclient.dll) |

| f259765905cd16ff40132f35c85a862a | MD5 hash | HUI Loaderを介してロードされたCobalt Strikeビーコン(mpc.tmp) |

| d9efd4c4e1fb4e3d4a171c4ca0985839ad1cdee9 | SHA1 hash | HUI Loaderを介してロードされたCobalt Strikeビーコン(mpc.tmp) |

| 7fe5674c9a3af8413d0ec71072a1c27d39edc14e 4d110bfeb79d1148d55ce0b6 |

SHA256 hash | HUI Loaderを介してロードされたCobalt Strikeビーコン(mpc.tmp) |

| update.microsoftlab.top | Domain name | HUI Loaderによる攻撃キャンペーンで使用されたCobalt StrikeのC2サーバー |

| 69ef2d7f9ed29840b60a7fd32030cbd1 | MD5 hash | ランサムウェアと見られる攻撃活動に使用されたHUI Loader(mpclient.dll) |

| b24e254f6fdd67318547915495f56f8f2a0ac4fe | SHA1 hash | ランサムウェアと見られる攻撃活動に使用されたHUI Loader(mpclient.dll) |

| 91f8805e64f434099d0137d0b7ebf3db3ccbf5d7 6cd071d1604e3e12a348f2d9 |

SHA256 hash | ランサムウェアと見られる攻撃活動に使用されたHUI Loader(mpclient.dll) |

| 577a47811b3c57a663bcbf2aab99c9e3 | MD5 hash | HUI Loader(mpc.tmp)を介してロードされたCobalt Strikeビーコン |

| dbc48357bfbe41f5bfdd3045066486e76a23ad2d | SHA1 hash | HUI Loader(mpc.tmp)を介してロードされたCobalt Strikeビーコン |

| 70225015489cae369d311b62724ef0caf658ffdf 62e5edbafd8267a8842e7696 |

SHA256 hash | HUI Loader(mpc.tmp)を介してロードされたCobalt Strikeビーコン |

| api.microsoftlab.xyz | Domain name | HUI Loaderによる攻撃キャンペーンで使用されたCobalt StrikeのC2サーバー |

| b0175b09e58d34689a7403abed2ae2f5 | MD5 hash | ランサムウェアと見られる攻撃活動に使用されたHUI Loader(mpclient.dll) |

| 46a9b419d73a518effbc19c3316d8a20cff9ce4a | SHA1 hash | ランサムウェアと見られる攻撃活動に使用されたHUI Loader(mpclient.dll) |

| 5b5cd007fb96eef68d3d123eba82a4e4dfce50cd f3b05fe82bfa097870c09903 |

SHA256 hash | ランサムウェアと見られる攻撃活動に使用されたHUI Loader(mpclient.dll) |

| f3355c8f43dada5a62aab60089c03d1e | MD5 hash | HUI Loaderを介してロードされたCobalt Strikeビーコン(dlp.ini) |

| 5df448af3f7935c3f4a2904b16af9ea00d13cb0c | SHA1 hash | HUI Loaderを介してロードされたCobalt Strikeビーコン(dlp.ini) |

| c7a515276883a03981accfac182341940eb36071 e2a59e8fb6cb22f81aa145ae |

SHA256 hash | HUI Loaderを介してロードされたCobalt Strikeビーコン(dlp.ini) |

| update.microupdate.xyz | Domain name | HUI Loaderによる攻撃キャンペーンで使用されたCobalt StrikeのC2サーバー |

| update.ajaxrenew.com | Domain name | HUI Loaderによる攻撃キャンペーンで使用されたCobalt StrikeのC2サーバー |

| 172.105.229.30 | IP address | BRONZE STARLIGHTとつながりのあるMeterpreterのC2サーバー |

| 45.61.139.38 | IP address | Loaderを介してロードされたマルウェアの格納先 |

| 45.32.101.191 | IP address | BRONZE STARLIGHTが関与し、HUI Loaderを介してロードされたマルウェアの格納先 |

表5:BRONZE STARLIGHTに関連するインディケータ情報

参照

Abrams, Lawrence. “Babuk ransomware's full source code leaked on hacker forum.” Bleeping Computer. September 3, 2021.

https://www.bleepingcomputer.com/news/security/babuk-ransomwares-full-source-code-leaked-on-hacker-forum/

Avast. “Avast releases decryptor for Atom Silo and LockFile ransomware.” October 27, 2021.

https://decoded.avast.io/threatintel/decryptor-for-atomsilo-and-lockfile-ransomware/

Gallagher, Sean and Singh, Vikas. “Atom Silo ransomware actors use Confluence exploit, DLL side-load for stealthy attack.” SOPHOS Labs. October 4, 2021.

https://news.sophos.com/en-us/2021/10/04/atom-silo-ransomware-actors-use-confluence-exploit-dll-side-load-for-stealthy-attack/

Gatlan, Sergiu. “Free decryptor released for Atom Silo and LockFile ransomware.” Bleeping Computer. October 27, 2021.

https://www.bleepingcomputer.com/news/security/free-decryptor-released-for-atom-silo-and-lockfile-ransomware/

Hunter, Ben. “Uncovering New Activity By APT10.” Fortinet. October 15, 2019.

https://www.fortinet.com/blog/threat-research/uncovering-new-activity-by-apt-

Jie, Ji. “Insights into Ransomware Spread Using Exchange 1-Day Vulnerabilities 1-2.” NSFOCUS. September 26, 2021.

https://nsfocusglobal.com/insights-into-ransomware-spread-using-exchange-1-day-vulnerabilities-1-2/

Kersten, Max and Elias, Marc. “PlugX: A Talisman to Behold.” March 28, 2022.

https://www.trellix.com/en-us/about/newsroom/stories/threat-labs/plugx-a-talisman-to-behold.html

Microsoft Threat Intelligence Center (MSTIC). "Guidance for preventing, detecting, and hunting for exploitation of the Log4j 2 vulnerability." December 11, 2021.

https://www.microsoft.com/security/blog/2021/12/11/guidance-for-preventing-detecting-and-hunting-for-cve-2021-44228-log4j-2-exploitation/

S2W Talon. “Atomsilo x Lockfile: Atomsilo copied BlackMatter and Cerber for operating the double extortion site.” September 24, 2021.

https://medium.com/s2wblog/atomsilo-x-lockfile-atomsilo-copied-blackmatter-and-cerber-for-operating-the-double-extortion-site-7fb5aaac5f21

Symantec. “LockFile: Ransomware Uses PetitPotam Exploit to Compromise Windows Domain Controllers.” August 20, 2021.

https://symantec-enterprise-blogs.security.com/blogs/threat-intelligence/lockfile-ransomware-new-petitpotam-windows

Tsai, Orange. “From Pwn2Own 2021: A New Attack Surface on Microsoft Exchange - ProxyShell!” August 18, 2021.

https://www.zerodayinitiative.com/blog/2021/8/17/from-pwn2own-2021-a-new-attack-surface-on-microsoft-exchange-proxyshell

United States Department of Justice. “Two Chinese Hackers Associated With the Ministry of State Security Charged with Global Computer Intrusion Campaigns Targeting Intellectual Property and Confidential Business Information.” December 20, 2018.

https://www.justice.gov/opa/pr/two-chinese-hackers-associated-ministry-state-security-charged-global-computer-intrusion

Wosar, Fabian (@fwosar). “BlackMatter decryptor characteristics indicate a Darkside rebrand.” Twitter. July 31, 2021, 12:15 pm.

https://twitter.com/fwosar/status/1421504819890634754

Yanagishita, Hajime, et al. “What We Can Do against the Chaotic A41APT Campaign.” Japan Security Analyst Conference 2022. January 27, 2022.

http://jsac.jpcert.or.jp/archive/2022/pdf/JSAC2022_9_yanagishita-tamada-nakatsuru-ishimaru_jp.pdf